Своеобразным новогодним поздравлением стало заявление компании Intel о наличии в их процессорах уязвимостей Meltdown ("Крах") и Spectre ("Призрак"). При этом известии вздрогнули миллионы пользователей: процессоры этой компании составляют львиную долю мирового рынка. Шок еще не успел пройти, как выяснилось, что аналогичным уязвимостям подвержены процессоры ARM — "мозги" iPhon'ов, iPad'ов и даже AppleTV. А ведь "яблочные" девайсы ценились не в последнюю очередь за ощущение защищенности от взлома. Производители процессоров совместно с разработчиками программного софта уже "подлатали" дыры в безопасности гаджетов, выпустив соответствующие обновления, но вопрос, исчезла ли угроза, повис в воздухе. Эксперты окрестили произошедшее "самым серьезным вызовом" IT-индустрии. Почему и так ли это? Каковы могут быть последствия "чипокалипсиса"? Что ждать рядовым пользователям и какую опасность подобные уязвимости могут представлять для госструктур? "Огонек" попытался разобраться по горячим следам

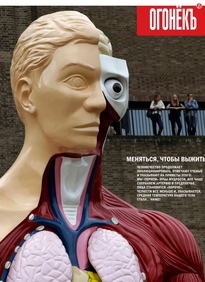

Мир IT-технологий развивается невероятными темпами. Далеко не все из тех, кому сейчас за 40, помнят, как выглядели, к примеру, дискеты и как ими пользоваться. Поколение Z и вовсе способно принять древний 286-й за ламповый телевизор. А ведь минуло-то всего три десятка лет...

Можно и не всматриваться в столь "далекое" прошлое: прогресс того же мобильного интернета и всех задействованных в этом девайсов очевиден за меньшие сроки. Только в июне 2008-го мир с восхищением открыл второе поколение "яблочных гаджетов" — iPhone 3G, в котором впервые появился не только AppStore, но и три новейших (на тот момент) стандарта связи. А много ли тех, у кого сегодня на руках это "ноу хау"? Человечество уже вовсю экспериментирует с нейронными сетями, трудится над искусственным интеллектом, разрабатывает квантовый компьютер...

В глубокой древности (1965 году) один из основателей корпорации Intel Гордон Мур вывел так называемый "закон Мура". По его мнению, каждые два года количество транзисторов, размещаемых на кристалле интегральной схемы, должно было удваиваться. Что, собственно, и делало компьютеры умнее и быстрее. Если бы авиапромышленность, по словам того же Гордона, развивалась столь же стремительно, то Boeing-767 уже в 1983-м стоил бы 500 долларов и совершал облет земного шара за 20 минут, затрачивая всего 18,9 литра топлива. Однако в 2007-м Муру самому пришлось признать, что его закон перестает действовать — масштабирование количества транзисторов дается все труднее на текущем технологическом уровне. В 2011-2012-м опасение это сбылось. Но прогресс не затормозился! А все потому, что стали применяться различные оптимизации вычислений. Но и на этом пути, как показала история с Meltdown и Spectre, встречаются "дыры".

Подрыв фундамента

Ответ на вопрос, почему вокруг обнаружения новых уязвимостей поднялась такая шумиха, можно найти, если понять, как и где они "возникают".

До сих пор "дыры" находили в программном обеспечении. Meltdown (крах) и Spectre (призрак) "работают" с самим "железом". Иначе говоря, используют ошибки (Meltdown) и даже просто особенности работы алгоритмов блока предсказаний (Spectre) в современных процессорах. Кстати, Spectre, строго говоря, не является одной уязвимостью: уже обнаружено два разных механизма, а эксперты подозревают, что их может быть больше.

По чему бьют недавно выявленные, но, как оказалось, давно существующие, уязвимости? "Процессор работает быстро, оперативная память — медленно, поэтому одна из оптимизаций — использование отдельной супербыстрой памяти, куда заранее загружаются данные, которые могут понадобиться процессору. Проблема в том, что злоумышленники, теоретически, могут обмануть блок, в обязанность которого входит предсказывать, что именно может понадобиться процессору, и узнать, что было загружено в такую "супербыструю память", просто замерив время доступа",— поясняет представитель компании "Кибертехника" Олег Мальцев. Какие это могут быть данные? Самые разные, например пароли и виртуальные ключи от интернет-банкинга. Теоретически, если провести хакерскую атаку, используя такого рода уязвимости, сразу на тысячи компьютеров, то и улов может оказаться богатым.

Уязвимости, по существу, нет предела,— это и объясняет уровень паники. До сих пор подавляющее большинство пользователей свято верили, что достаточно подобрать гаджет понадежней и посолиднее (такая реклама привлекала к "яблочным", например, устройствам), установить лицензионный антивирус и регулярно загружать обновления, и вы избежите большинства угроз. А уж на особо охраняемые "территории", типа интернет-банкинга, где двухфакторная аутентификация и каждая операция требует кода подтверждения, передаваемого через СМС или генерируемого на спецустройствах, злоумышленникам и вовсе вход закрыт. Meltdown и Spectre сняли эти иллюзии — под угрозой за редким исключением почти все владельцы компьютеров, планшетов, сотовых телефонов, серверов и т. д. И корпорация Intel, чьи процессоры в наибольшей степени оказались под угрозой новых уязвимостей, нисколько не погрешила против истины в своем официальном заявлении: "Эта уязвимость не является ошибкой или дефектом в продуктах Intel. Эти новые уязвимости используют данные о корректной работе технологий, распространенных в современных вычислительных платформах, но, тем не менее, компрометируют безопасность системы даже несмотря на то, что система функционирует именно так, как и задумывалось".

То есть все работает в штатном режиме, никаких перемен, но шанс "нарваться" теперь есть у всех. Ведь почти все современные компьютеры организованы примерно одинаково: везде есть оперативная память, процессор, который содержит кэш, блок предсказания. Вопрос лишь в степени уязвимости. Например, считается, что AMD-процессоры не подвержены Meltdown, потому что у них блок предсказаний, предположительно, построен на нейронных сетях. Но есть эксперты, которые убеждены, что и эти процессоры не вполне "безопасная территория". Не Meltdown, так Spectre или их разновидности...

Медленно и без рекламы

Что интересно: "дыры" по большей части уже заткнули — в течение недели-другой после объявления о наличии уязвимостей почти все компании выпустили патчи ("заплатки", обновления.— "О"). Но чувство тревоги в IT-мире осталось. Почему?

Во-первых, потому что в мире IT-технологий идет непрекращающееся соревнование "отмычки и замка". Иными словами, кто окажется быстрее: злоумышленники, взламывающие системы и крадущие данные, или системы защиты от такого проникновения? Ни одна из сторон не может позволить себе расслабиться: любое суперрешение может устареть уж завтра. Так что патчи для защиты от Meltdown и Spectre помогут, но вот надолго ли? Более того, ряд экспертов склоны считать, что от второго варианта Spectre общесистемной "заплатки" нет и не предвидится.

По идее, для устранения первопричины уязвимостей такого рода неплохо было бы поменять саму "архитектуру" процессоров. Но на это, по мнению большинства аналитиков, никто не пойдет: затратно (миллиадры долларов), сложно и долго — выход новой линейки процессоров занимает минимум два-три года. К тому же делается это поточным методом (первая линейка продается, вторая — в производстве, третья разрабатывается), так что быстро остановить "конвейер", даже при большом желании не получится. Да и от угроз со стопроцентной гарантией не избавит: чем сложнее устройство, тем выше шансы на появление новых "дыр".

Во-вторых, есть серьезное опасение, что нынешние "заплатки" на софт скажутся на эффективности работы гаджетов, попросту говоря, сделают их более медлительными. Предположения о потере оперативности высказываются разные, в диапазоне 5-30 процентов. Последнее — уже на грани фола: за минувшее десятилетие пользователи привыкли к "летающим" новостям, мгновенным доступам к страницам, видео и фото. А отвыкать от хорошего, как известно, сложно. Словом, пока все производители "железа" и софта бодро рапортуют, что прогноз не оправдался, и никакого уменьшения оперативности не произошло. Может, оно и так, но следует дождаться массовой реакции.

В-третьих, ухудшение привычных для владельцев IT-девайсов условий можно ожидать и на другом направлении. Особо горячие головы уже заговорили об усилении безопасности в интернете, подразумевая под этим тотальную блокировку рекламы: мол, ни один патч не способен гарантировать полную защиту от новых разновидностей того же Spectre. Но без "живых картинок" не сможет существовать львиная доля сайтов — такова их бизнес-модель! Что делать? Ответа пока нет.

Как нет его на другом направлении — "облачных технологий": изрядное число компаний и обывателей хранят сегодня информацию "в облаке", что позволяет не перегружать память собственных гаджетов, но при этом иметь быстрый доступ к нужным файлам. Многие IT-компании делают на этом неплохие деньги, представляя желающим места на серверах. Но и бизнес, и услуга может в один прекрасный день кануть в Лету: Spectre, теоретически, способен проникать и "сквозь стены" на серверах и "копаться" в чужой "камере хранения".

В стороне

Кстати, ни один из двух видов уязвимости пока никем не был использован. По крайней мере корпорация Intel призналась, что ей не известно "о существовании какого-либо вредоносного кода, использующего эти уязвимости". Да и обнаружится ли такое — вопрос: как выражаются специалисты, "слишком высока сложность практической реализации". И все же Intel советует пользователям и системным администраторам установить доступные обновления в максимально короткие сроки, а также следовать стандартным практикам защиты безопасности. Как говорится, кто предупрежден, тот вооружен.

Специалисты видят здесь проблему: как донести обновления до пользователей старых гаджетов — устаревших мобильных или планшетов, чей софт не поддерживают уже сами производители. Впрочем, понятие "старый" весьма относительно: вспомнить хотя бы недавний скандал с судебным иском во Франции к компании Apple, связанный с тем, что такие апгрейды искусственно замедляли работу "старых" iPhon — не 3G или 4G, а "шестых" и даже CE.

В любом случае эра свободного отношения (хочу ставлю, не хочу не загружаю) к апгрейдам софта точно закончилась. А вместе с ней может окончательно исчезнуть и приватность: не секрет, что кое-кто из заядлых "отказников" по части установки обновлений мотивировал свое нежелание тем, что апгрейды совершенствуют, в том числе, и системы слежки за пользователем. Кстати, уже 40% пользователей, если верить ноябрьским данным Bussiness Insider, боятся слежки своих высокотехнологичных девайсов.

Слежка и добыча информации — излюбленная тема спецслужб. Впрочем, уязвимости Meltdown и Spectre распространяются и на их компьютеры и гаджеты, какими бы хорошо защищенными они ни казались. Украсть информацию у самих спецслужб, конечно, будет архисложно, в разы труднее, чем у обычных пользователей, но никто не сказал, что невозможно. Кстати, одновременно с возникновением информации о новых уязвимостях, в информпространстве возникла и дискуссия о том, не дело ли это рук самих спецслужб, чтобы было сподручнее внедрять "закладки" в компьютеры и гаджеты по всему миру. IT-эксперты в большинстве своем такую версию отвергли: добиться нужного результата можно проще, дешевле, а главное без лишнего шума.

Впрочем, если на Лубянке и в Лэнгли на известие о новых уязвимостях публично не отреагировали, то Минобороны России уже сделало заявление, что намерено перевести все служебные компьютеры на операционную систему Astra Linux (разработка компании РусБИТех). Сейчас на них установлены лицензионные продукты Microsoft. Как заявил замдиректора РусБИТеха Дмитрий Донской, Astra Linux Special Edition — уникальная система защиты информации, операционка там полностью совместима с современными компьютерами российского производства и работает с высокотехнологичными отечественными процессорами "Эльбрус", "Байкал-Т1" и "Комдив".

Кстати, ранее Пентагон также объявил о планах перейти на операционную систему на основе Linux: решение было принято после того, как хакеры взломали систему управления беспилотными летательными аппаратами ВВС США, использующую Windows.

Поможет ли переход на свою версию Linux? Только отчасти. Один из разработчиков Astra Linux Олег Мальцев согласен с тем, что Linux, будучи открытой системой, крайне удобен для того, чтобы разрабатывать ее "под себя". Вот только уязвимостям она также подвержена — не таким, как Meltdown или Spectre, иным, но все же подвержена.

Что же до отечественного "железа", то гарантия его безопасности продлится ровно столько, сколько потребуется злоумышленникам, чтобы всерьез им заинтересоваться. "Отгородиться от глобального мира, как бы ни хотелось, не удастся,— убежден бывший начальник Аналитического управления КГБ СССР Владимир Рубанов.— Если хочется повысить безопасность, придется сделать продукт качественнее того, что предлагает Intel, а еще лучше — добиться гармонии в международных отношениях".

Эксперты из IT-отрасли согласны с тем, что массовое высокотехнологическое "огораживание" сегодня просто невозможно. Не поможет и полная открытость: если производители раскроют детали и архитектуру процессоров, эта информация рано или поздно утечет к хакерам. Так что для повышения уровня защиты нужно или максимально упрощать гаджеты, де-факто возвращаясь в прошлое, или двигаться вперед к неизвестности, пытаясь нейтрализовать риски этого дивного нового цифрового мира.